چکیده

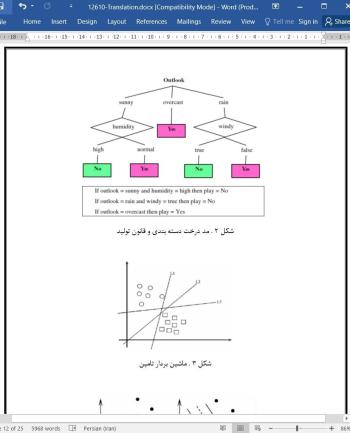

با گسترش و افزایش محبوبیت اینترنت، موارد حملات اینترنتی رو به افزایش است، و روش های حمله هر روز متفاوت تر هستند، بنابراین مساله ی امنیت اطلاعات به یک مساله ی مهم در جهان تبدیل شده است. امروزه، تشخیص، شناسایی و متوقف کردن موثر این گونه حملات یک نیاز ضروری است. پژوهش حاضر کارآیی روش های یادگیری ماشینی در سیستم تشخیص نفوذ، از جمله درخت دسته بندی و ماشین بردار تامین، را مقایسه می کند، و امید دارد که مرجعی برای ساخت سیستم های تشخیص نفوذ در آینده فراهم کند. در مقایسه با دیگر مطالعات مرتبط با ردیاب های (آشکارسازهای) نفوذ مبتنی بر داده کاوی، محاسبه ی مقدار میانگین را از طریق نمونه برداری نسبت های مختلف داده های نرمال برای هر اندازه گیری ارائه کرده ایم، که باعث به دست آمدن نرخ دقت بالاتری برای داده های مشاهده ای در دنیای واقعی می شود. دقت، نرخ تشخیص، نرخ هشدار اشتباه را برای چهار نوع حمله مقایسه کرده ایم. بعلاوه، به ویژه برای حملات نوع U2R و نوع R2L، کارآیی بهتری نسبت به روش برنده (winner) KDD نشان می دهد.

مرور پیشینه

معرفی سیستم تشخیص نفوذ

مفهوم سیستم تشخیص نفوذ برای اولین بار در گزارش فنی اندرسون (1980) ارائه شد؛ او فکر می کرد که مکانیسم بازرسی کامپیوتری باید تغییر کند و قادر به فراهم نمودن ریسک های داخلی و تهدیداتی برای تکنیسین های امنیت کامپیوتر باشد، و استفاده از روش آماری را برای تحلیل رفتار کاربران و تشخیص کاربران جعلی که به صورت غیر قانونی به منابع سیستم دسترسی داشته اند، پیشنهاد کرد. در سال 1987، دوروتی یک الگو برای سیستم تشخیص نفوذ به نام IDES (سیستم خبره تشخیص نفوذ) ارائه کرد، پس از آن مفهوم سیستم تشخیص نفوذ به تدریج شناخته شد، و مقاله ی او به عنوان یک نقطه عطف مهم در زمینه ی تشخیص نفوذ مورد توجه قرار گرفت. در ادامه، سیستم های تشخیص نفوذ با الگوهای مختلف ارائه شدند، از جمله: Discovery (کشف)، Haystack (پشته علوفه)، MIDAS، NADIR، NSM، Wisdom (هوش) و sense (حس)، DIDS، و .... (بیس 2002).

سیستم تشخیص نفوذ برای نظارت و کنترل تمام موارد رخ داده در سیستم های کامپیوتری یا سیستم شبکه، تحلیل سیگنال های برآمده از مسائل امنیتی مرتبط، و اطلاع رسانی به پرسنل یا واحدهای مرتبط به منظور استفاده از معیارهای مربوط به کاهش ممکن خطرات، می باشد (بیس 2002). چارچوب آن شامل سه بخش است (بیس 2002):